SNMP, das in praktisch jedem integriert istNetzwerkgerät ist bei weitem der beste Weg, um die Bandbreitennutzung zu überwachen. Einige der besten SNMP-Überwachungstools können sich jedoch als recht teuer herausstellen. Zum Glück gibt es mehrere kostenlose und Open-Source-Lösungen, und wir werden einige der besten prüfen.

Wir alle würden gerne vom unendlichen Netzwerk profitierenBandbreite, nicht wahr? Aber die Realität sieht ganz anders aus. Die meiste Zeit haben wir mit dem Nötigsten zu tun, da die Bandbreite immer noch recht teuer ist. Infolgedessen leiden Netzwerke häufig unter Überlastungen und anderen Problemen, die mit unzureichender Bandbreite zusammenhängen. Gleichzeitig verarbeiten Anwendungen immer mehr Daten und müssen diese über das Netzwerk übertragen. Dies belastet die Netzwerkbandbreite zusätzlich. Um Probleme zu vermeiden, müssen Sie Ihr Netzwerk und die Entwicklung seiner Nutzung im Auge behalten. Eine der besten Möglichkeiten hierfür ist die Verwendung eines Bandbreitenüberwachungs-Tools.

Wir beginnen mit der Erörterung der Netzwerküberwachung. Wir werden kurz erläutern, was es ist und welche Arten von Überwachung normalerweise verfügbar sind. Wir werden uns dann eingehender mit dem Simple Network Management Protocol (SNMP) befassen und Ihnen mitteilen, was Sie darüber wissen müssen, wie es funktioniert und wie Überwachungstools es verwenden, um die Auslastung der Netzwerkbandbreite zu messen oder vielmehr zu berechnen. Und wenn wir alle auf derselben Seite sind, werden wir uns mit dem Kern dieses Beitrags befassen und einige der besten Open-Sou-Artikel besprechen

rce SNMP-Überwachungstools. Während einige recht rudimentär sind, sind andere sehr polierte und professionelle Werkzeuge.

Informationen zur Bandbreitenüberwachung

Für einen Netzwerkadministrator ist eine Überlastung dieFeind Nummer eins. Wenn Sie ein Netzwerk mit einer Autobahn vergleichen, auf der der Verkehr die Daten des Netzwerks enthält, ähnelt die Überlastung des Netzwerks einem Stau. Im Gegensatz zum Autoverkehr, bei dem Staus leicht durch einen Blick auf die Straße erkannt werden können, erfolgt der Netzwerkverkehr jedoch in Kabeln, Switches und Routern, in denen er unsichtbar ist. Darüber hinaus geschieht alles mit rasender Geschwindigkeit. Selbst wenn es sichtbar wäre, würde es zu schnell passieren, als dass wir es sehen könnten. Aus diesem Grund sind Tools zur Netzwerküberwachung so wichtig. Sie bieten Netzwerkadministratoren die nötige Transparenz, um einen reibungslosen Ablauf zu gewährleisten. Sie können Engpässe oder andere Probleme identifizieren, sodass Administratoren die erforderlichen Maßnahmen ergreifen können, um die Situation zu beheben.

Ein weiterer wichtiger Vorteil der NetzwerkbandbreiteÜberwachungstools ist mit der Kapazitätsplanung. Es führt kein Weg an der Tatsache vorbei, dass die Netzwerknutzung im Laufe der Zeit immer weiter zunimmt. Genau wie Festplattenspeicher, je mehr Sie haben, desto mehr benötigen Sie. Während die aktuelle Bandbreite Ihres Netzwerks jetzt möglicherweise ausreicht, muss sie möglicherweise erhöht werden. Durch Überwachen der Bandbreitennutzung können Sie die Bandbreitennutzung planen, bevor sie zu einem Problem wird.

Verschiedene Möglichkeiten zur Überwachung der Bandbreite

Es gibt verschiedene Möglichkeiten, sich zu vernetzenDie Auslastung kann überwacht werden. Eine Möglichkeit besteht darin, Pakete an einem bestimmten Punkt im Netzwerk zu erfassen. Sie erhalten einen detaillierten Überblick darüber, was an diesem bestimmten Punkt, aber nirgendwo anders, passiert. Wenn Ihr Netzwerkgerät dies unterstützt, können Sie es auch Flow-Daten an einen Flow-Analysator senden lassen, der darüber informiert, welche Benutzer, Geräte oder Anwendungen das Netzwerk verwenden. Schließlich, und dies ist häufig die bevorzugte Methode, können Sie SNMP - das wie gesagt in fast jedem Netzwerkgerät integriert ist - verwenden, um Geräte regelmäßig abzufragen und ihre Schnittstellenzähler zu lesen, mit denen sie die Bandbreitennutzung berechnen und grafisch darstellen . Lassen Sie uns kurz untersuchen, wie die einzelnen Arten der Überwachung funktionieren.

Paketerfassung

Die Paketerfassung wird hauptsächlich zur Fehlerbehebung verwendetSobald Sie Kenntnis von bestimmten Netzwerkproblemen haben, werden diese nur selten für die Nutzungsüberwachung verwendet. Bei der Paketerfassung wird jedes Datenpaket erfasst und decodiert, das über die Schnittstelle eines bestimmten Geräts eingeht und / oder von dort ausgeht. Es ist also klar, dass Paketerfassungstools für Netzwerkadministratoren von unschätzbarem Wert sind. Sie sind jedoch nicht die besten Tools, um alles im Auge zu behalten und sicherzustellen, dass alles reibungslos funktioniert.

Durchflussanalyse

Die NetFlow-Technologie von Cisco Network ist und istMultiple Varianten wie J-Flow, IPFIX oder sFlow sind ein Netzwerkfluss-Analysesystem. Geräte, die die Flussanalyse unterstützen, erfassen Informationen zu jedem Datenfluss - daher der Name - und senden diese an einen Flusssammler und einen Analysator. Sie erhalten detaillierte qualitative Informationen zur Netzwerkauslastung. Wenn Sie jedoch nur die Bandbreitennutzung überwachen möchten, ist möglicherweise mehr erforderlich. Wenn Sie den Aufwand für die Implementierung berücksichtigen, werden Sie schnell feststellen, dass dies möglicherweise nicht das beste Werkzeug für diese spezielle Aufgabe ist.

SNMP

Das Simple Network Management Protocol (SNMP) lautetEin komplexes System - trotz seines etwas irreführenden Namens -, mit dem viele verschiedene Arten von Netzwerkgeräten fernüberwacht, konfiguriert und gesteuert werden können. Glücklicherweise müssen Sie nicht alles über SNMP wissen, um die Bandbreitennutzung eines Netzwerks zu überwachen. Stellen wir vorerst nur fest, dass SNMP von Überwachungstools verwendet wird, um die Schnittstellenzähler eines Geräts zu lesen und diese Daten zu verwenden, um die Bandbreitennutzung zu berechnen und die zeitliche Entwicklung aufzuzeichnen. Im nächsten Abschnitt werden wir näher auf die Funktionsweise des Simple Network Management-Protokolls eingehen und sicherstellen, dass Sie über genügend Informationen zum Konfigurieren und Verwenden aller SNMP-Netzwerküberwachungstools verfügen.

SNMP auf den Punkt gebracht

Viele SNMP-Tutorials werden eher technisch erzähltSie über MIBs und OIDs. Wir sind jedoch nicht der Meinung, dass Sie alles über SNMP wissen müssen, um es verwenden zu können. Es ist ein bisschen wie mit einem Auto. Sie müssen nicht genau wissen, wie der Motor funktioniert, um einen anzutreiben. Unser heutiges Ziel ist es daher, Ihnen gerade genug Informationen zu geben, damit Sie die SNMP-Netzwerküberwachungstools verstehen, verwenden und konfigurieren können, und Sie nicht zum SNMP-Experten zu machen.

Das Wichtigste zuerst, wie verbindet man undBei einem SNMP-fähigen Gerät authentifizieren? Es ist sehr einfach, wenn auch nicht sehr sicher. Auf jedem SNMP-Gerät werden Parameter festgelegt, die als Community-Zeichenfolgen bezeichnet werden. Sie können sich Community-Zeichenfolgen als SNMP-Kennwörter vorstellen. In der Regel sind auf jedem Gerät zwei Community-Zeichenfolgen konfiguriert. Einer von ihnen wird für den schreibgeschützten Zugriff verwendet, während der andere einige Parameter ändern kann. Sie können einen beliebigen Wert haben und ihre jeweiligen Standardeinstellungen werden häufig auf "öffentlich" und "privat" festgelegt. Dies ist zwar ein einfaches und effizientes Authentifizierungsschema, es ist jedoch überhaupt nicht sicher, da die Community-Zeichenfolgen im Klartext über das Netzwerk übertragen werden und abgefangen und kompromittiert werden können. Dies ist ein Grund, warum viele Administratoren auf den von ihnen verwalteten Geräten keine Lese- / Schreib-Community-Zeichenfolgen konfigurieren.

Nehmen wir also eine SNMP-Netzwerküberwachung anDas System stellt mithilfe der schreibgeschützten Community-Zeichenfolge eine Verbindung zu einem Netzwerkgerät her. Es gibt viele verschiedene Betriebsparameter, die aus der Ferne gelesen werden können. Von besonderem Interesse für die Bandbreitenüberwachung sind einige Metriken, die als Interface-Byte-Zähler bezeichnet werden. Für jede Netzwerkschnittstelle gibt es ein Paar - eines für die Eingabe und eines für die Ausgabe. Sie werden vom Gerät einfach erhöht, wenn Bits auf einer Schnittstelle empfangen und gesendet werden. Durch periodisches Lesen dieser Werte in bekannten Intervallen - normalerweise alle fünf Minuten - kann das Überwachungstool die Anzahl der Bits pro Zeiteinheit berechnen - normalerweise pro Sekunde - und genau so wird die Bandbreite ausgedrückt.

Konkret geht es so: Das Überwachungstool fragt ein Gerät ab und liest seine Zähler. Dann, fünf Minuten später, werden die gleichen Zähler erneut angezeigt. Durch Subtrahieren des vorherigen Werts der Zähler von dem aktuellen Wert wird die Gesamtzahl der in den letzten fünf Minuten ein- und ausgehenden Bytes erhalten. Es ist dann einfach, diese Zahlen mit 8 zu multiplizieren - die Anzahl der Bits in einem Byte - und dann die Ergebnisse durch 300 zu dividieren - die Anzahl der Sekunden in fünf Minuten -, um die Werte für die Bandbreitennutzung pro Sekunde zu erhalten. Diese Zahlen werden normalerweise in einer Art Datenbank gespeichert und zum Zeichnen von Nutzungsdiagrammen über die Zeit verwendet.

Einige andere SNMP-Werte können von Interesse seinNetzwerküberwachung. Beispielsweise gibt es Fehlerzähler für die Ein- und Ausgabe der Schnittstelle. Ähnlich wie beim Ein- und Auslesen von Bytes können diese Werte verwendet werden, um die Anzahl der Fehler pro Sekunde zu berechnen. Diese Zahl gibt Aufschluss über den allgemeinen Zustand einer Netzwerkverbindung. Weitere interessante Messgrößen sind die CPU- und Speicherauslastung.

Die besten Open-Source-SNMP-Überwachungstools

Der Markt für SNMP-Überwachungstools ist riesig. Große Unternehmen wie SolarWinds, Paessler A.G. und ManageEngine haben hervorragende Produkte zu bieten. Aber was ist mit Open-Source-Tools? Nun, es gibt wahrscheinlich noch mehr Open-Source-Tools als kommerzielle. Tatsächlich ist MRTG, das erste Tool auf unserer Liste, wahrscheinlich der Vorfahr aller anderen Überwachungs-Tools und es ist noch heute verfügbar. Schauen wir uns also die besten Tools an.

1. MRTG

Wie gesagt, der Multi Router TrafficGrapher oder MRTG kann fast als der Urvater der SNMP-Überwachungstools angesehen werden. Es ist immer noch weit verbreitet und existiert seit 1995. Es gibt einen Grund für diese Langlebigkeit: Es erledigt die Arbeit und ist eine völlig kostenlose und Open-Source-Plattform. Natürlich ist es nicht unbedingt das schickste und hübscheste, und die Benutzeroberfläche weist Altersspuren auf, aber es ist möglicherweise das flexibelste Tool. MRTG kann neben der Bandbreite viele Parameter überwachen. Tatsächlich kann es alle SNMP-Parameter und mehr überwachen, protokollieren und grafisch darstellen. Es ist zwar möglicherweise nicht das benutzerfreundlichste Überwachungssystem, aber möglicherweise immer noch das flexibelste. Und die Tatsache, dass es das erste Überwachungssystem ist und es immer noch gibt, ist sicherlich ein Beweis für seinen Wert.

Die beiden Hauptkomponenten von MRTG sind ein Perl-SkriptDas liest SNMP-Daten von Zielgeräten und einem C-Programm, das die Daten aufnimmt, speichert sie in einer Round-Robin-Datenbank und erstellt Webseiten mit Bandbreitennutzungsdiagrammen. Die Tatsache, dass der Großteil des Systems in Perl geschrieben und Open Source ist, bedeutet, dass jeder die Software an seine spezifischen Bedürfnisse anpassen kann. Die anfängliche Einrichtung und Konfiguration ist möglicherweise etwas komplizierter als bei einigen ausgefeilten Überwachungssystemen. Die Dokumentation steht Ihnen jedoch jederzeit zur Verfügung.

Für die Installation von MRTG müssen Sie zuerst installierenund konfigurieren Sie Perl. Ohne läuft es nicht. MRTG kann als Windows-Dienst anstelle einer Anwendung ausgeführt werden, erfordert jedoch einige fortgeschrittene Manipulationen, einschließlich einiger Registrierungsänderungen. Nach der Installation wird MRTG konfiguriert, indem die Konfigurationsdatei auf eine echte alte * nix-Art bearbeitet wird. Administratoren, die an die GUI-Konfiguration gewöhnt sind, könnten mit einer steilen Lernkurve konfrontiert sein. MRTG wird am besten direkt von der Entwickler-Website heruntergeladen. Es ist als ZIP-Datei für Windows oder als Tarball für Linux verfügbar. Zum jetzigen Zeitpunkt ist die neueste stabile Version 2.17.7, die im letzten Juli veröffentlicht wurde. Das Tool befindet sich derzeit noch in der aktiven Entwicklung. Jedes Jahr werden einige kleinere Releases veröffentlicht.

2. Kakteen

Sie können sich Kakteen als MRTG für Steroide vorstellen. Wenn Sie sich eine der Grafiken von Cati ansehen, werden Sie eine bemerkenswerte Ähnlichkeit mit denen von MRTG feststellen. Dies ist keine Überraschung, da Cacti auf RRDTools basiert, das vom selben Entwickler stammt und direkt von MRTG abstammt. Mehr dazu gleich.

Cacti ist besser als MRTG mit einem Web-basiertenKonfigurationsoberfläche, die die Konfiguration wesentlich einfacher und intuitiver macht. Es handelt sich um ein vollständiges Paket zur Netzwerküberwachung und -grafik. Das Tool verfügt über einen schnellen Poller, einige erweiterte Geräte- und Diagrammvorlagen, verschiedene Erfassungsmethoden und Benutzerverwaltungsfunktionen. Es eignet sich hervorragend für kleinere LAN-Installationen, lässt sich jedoch problemlos auf komplexe Netzwerke mit Tausenden von Geräten über mehrere Standorte skalieren.

Um Kakteen besser zu verstehen, müssen Sie mehr wissenüber RRDtool. „RRDtool ist ein Open-Source-Industriestandard, ein leistungsstarkes Datenerfassungs- und Grafiksystem für Zeitreihendaten. RRDtool kann leicht in Shell-Skripte, Perl-, Python-, Ruby-, Lua- oder Tcl-Anwendungen integriert werden. “Wenn Sie sich erinnern, wie wir sagten, dass MRTG ein C-Programm zum Speichern und Zeichnen von Daten verwendet, ist RRDTool die Weiterentwicklung dieses C-Programms.

Kurz gesagt, Cacti ist nur ein Frontend vonRRDTool. Es speichert die erforderlichen Daten, um Diagramme zu erstellen und sie mit Daten in einer MySQL-Datenbank zu füllen. Die Software verwaltet ihre Diagramme, Datenquellen und Round-Robin-Archive in einer Datenbank und übernimmt auch die Datenerfassung. Die grafische Darstellung bleibt RRDTool überlassen. Kakteen sind ein Schritt von MRTG. Viele Cacti-Benutzer sind ehemalige MRTG-Benutzer. Ich bin zum Beispiel zu Cacti gekommen, als ich MRTG durch etwas ersetzen musste, das einfacher zu konfigurieren und zu verwenden war, da das Netzwerk, das ich verwaltete, immer größer wurde.

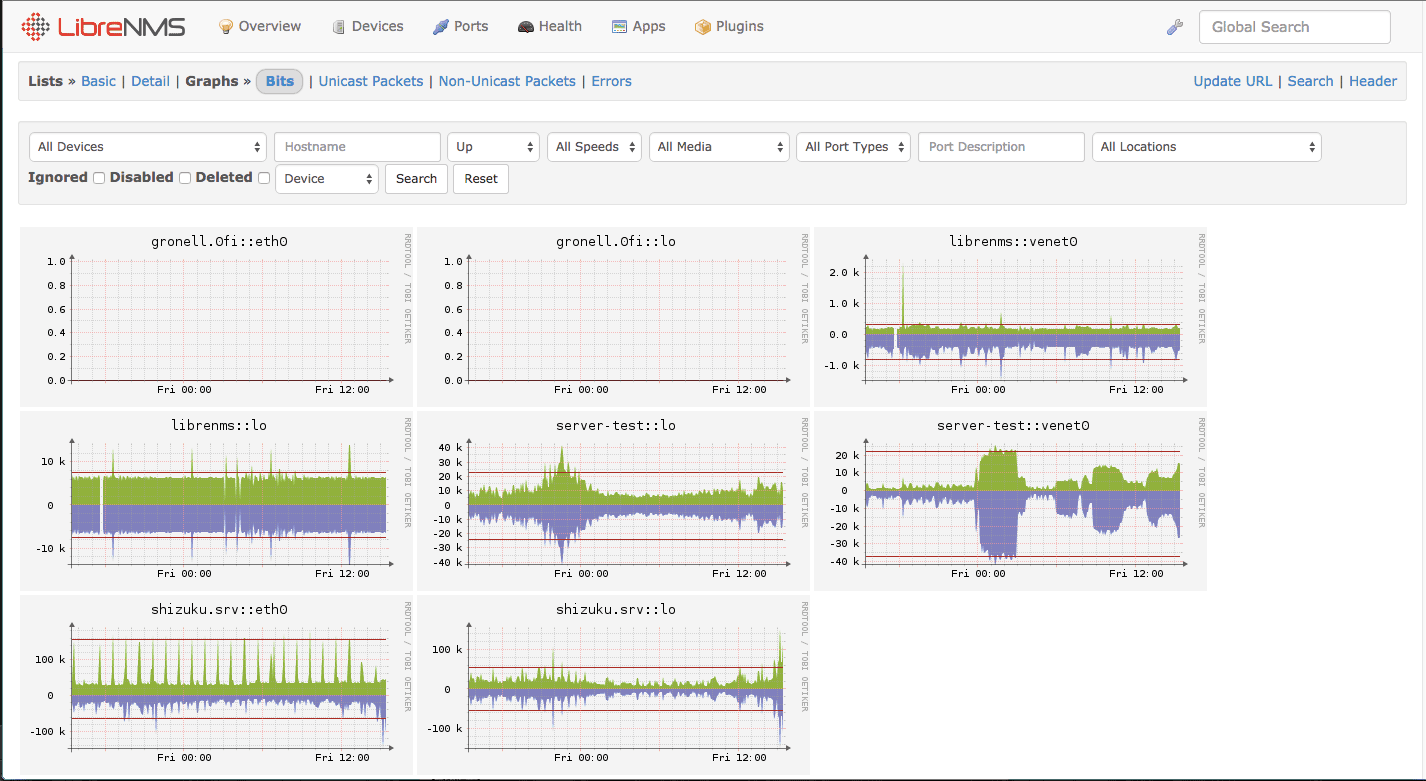

3. LibreNMS

LibreNMS ist eine Open-Source-Portierung von Observium, asehr leistungsfähige kommerzielle Netzwerküberwachungsplattform. Es ist ein voll ausgestattetes Netzwerküberwachungssystem, das eine Fülle von Funktionen und Geräteunterstützung bietet. Zu den besten Funktionen gehört die Auto-Discovery-Engine. Es ist nicht nur auf SNMP angewiesen, um Geräte zu erkennen. Es kann Ihr gesamtes Netzwerk mithilfe von CDP, FDP, LLDP, OSPF, BGP, SNMP und ARP automatisch erkennen. Was die Automatisierungsfunktionen des Tools anbelangt, verfügt es auch über automatische Updates, damit es immer auf dem neuesten Stand ist.

Ein weiteres wichtiges Merkmal des Produkts ist seinehochgradig anpassbares Alarmierungsmodul. Es ist sehr flexibel und kann Alarmbenachrichtigungen mithilfe verschiedener Technologien wie E-Mail, wie die meisten seiner Konkurrenten, aber auch IRC, Slack und mehr, senden. Wenn Sie ein Dienstanbieter oder eine Organisation sind, die jeder Abteilung die Nutzung des Netzwerks in Rechnung stellt, werden Sie die Abrechnungsfunktion des Tools zu schätzen wissen. Es kann Bandbreitenrechnungen für Segmente eines Netzwerks basierend auf Nutzung oder Übertragung generieren.

Für größere Netzwerke und für verteiltOrganisationen können Sie mit den verteilten Abruffunktionen von LibreNMS die horizontale Skalierung mit Ihrem Netzwerk erweitern. Eine vollständige API ist ebenfalls enthalten, mit der Daten aus ihrer Installation verwaltet, grafisch dargestellt und abgerufen werden können. Schließlich sind mobile Apps für iPhone und Android verfügbar, eine ziemlich einzigartige Funktion mit Open-Source-Tools.

4. Icinga

Icinga ist ein weiteres Open Source MonitoringPlattform. Es hat eine einfache und übersichtliche Benutzeroberfläche und vor allem einen Funktionsumfang, der mit einigen kommerziellen Produkten mithalten kann. Wie die meisten Bandbreitenüberwachungssysteme verwendet dieses SNMP, um Bandbreitennutzungsdaten von Netzwerkgeräten zu erfassen. Einer der Bereiche, in denen sich Icinga besonders hervorhebt, ist die Verwendung von Plugins. Es gibt Tausende von Plugins, die von der Community entwickelt wurden und verschiedene Überwachungsaufgaben ausführen können, wodurch die Funktionalität des Produkts erweitert wird. Und in dem unwahrscheinlichen Fall, dass Sie nicht das richtige Plugin für Ihre Bedürfnisse finden, können Sie selbst eines schreiben und es der Community zur Verfügung stellen.

Benachrichtigung und Benachrichtigung auch bei Icingatolle Funktionen. Warnungen können vollständig in Bezug darauf konfiguriert werden, was sie auslöst und wie sie übertragen werden. Das Tool bietet auch eine so genannte segmentierte Warnung. Mit dieser Funktion können Sie einige Warnungen an eine Benutzergruppe und andere Warnungen an verschiedene Personen senden. Dies ist hilfreich, wenn Sie verschiedene Systeme überwachen, die von verschiedenen Teams verwaltet werden. Sie kann sicherstellen, dass Warnungen nur an die richtige Gruppe gesendet werden, um sie zu adressieren.

5. Zabbix

Zabbix ist ein weiteres kostenloses Open-Source-ProduktEs sieht jedoch sehr professionell aus und fühlt sich auch so an, wie Sie es von einem kommerziellen Produkt erwarten. Das gute Aussehen der Benutzeroberfläche ist jedoch nicht das einzige Plus. Das Produkt hat auch ein beeindruckendes Feature-Set. Zusätzlich zu den Netzwerkgeräten werden die meisten an das Netzwerk angeschlossenen Geräte überwacht. Es ist eine ausgezeichnete Wahl für alle, die neben der Auslastung der Netzwerkbandbreite auch die Überwachung von Servern benötigen.

Zabbix verwendet sowohl SNMP als auch IntelligentPlatform Monitoring Interface (IMPI) für Überwachungsgeräte. Mit der Software können Sie die Bandbreite, die CPU- und Speicherauslastung des Geräts, den allgemeinen Zustand und die Leistung des Geräts sowie Konfigurationsänderungen überwachen. Dies ist eine einzigartige Funktion in dieser Liste. Dieses Tool bietet weit mehr als nur eine einfache Überwachung der Netzwerkbandbreitennutzung. Es verfügt außerdem über ein beeindruckendes und vollständig anpassbares Warnsystem, das nicht nur E-Mail- oder SMS-Warnungen sendet, sondern auch lokale Skripts ausführt, mit denen einige Probleme automatisch behoben werden können.

Bemerkungen